HOME»情報セキュリティマネジメント»午後問1

情報セキュリティマネジメント 午後問1

⇄問題文と設問を画面2分割で開く⇱問題PDF問1

インターネットを利用した振込業務の情報セキュリティリスクに関する次の記述を読んで,設問1~5に答えよ。

F社は,従業員数70名の商社であり,主にインテリアやギフト用品の仕入れ,販売を行っている。F社には,総務部,企画管理部,商品部,営業部がある。

F社では,3年前に最高情報セキュリティ責任者(CISO)を委員長とする情報セキュリティ委員会を設置し,情報セキュリティポリシー及び情報セキュリティ関連規程を整備した。CISOは社長が兼務しており,情報セキュリティ委員会の事務局は,総務部が担当している。また,各部の部長は,情報セキュリティ委員会の委員,及び自部における情報セキュリティ責任者を務めている。各情報セキュリティ責任者は,自部の情報セキュリティを確保,維持及び改善する役割を担っており,さらに自部の情報セキュリティに関わる実務を担当する情報セキュリティリーダーを選任している。F社の企画管理部には,経営企画課及び経理課がある。経営企画課のS主任は,企画管理部全体の情報セキュリティリーダーである。

〔インターネットバンキングサービスの利用〕

F社は,C銀行に口座をもち,C銀行が提供する法人向けインターネットバンキングサービス(以下,IBサービスという)を次の目的で利用している。

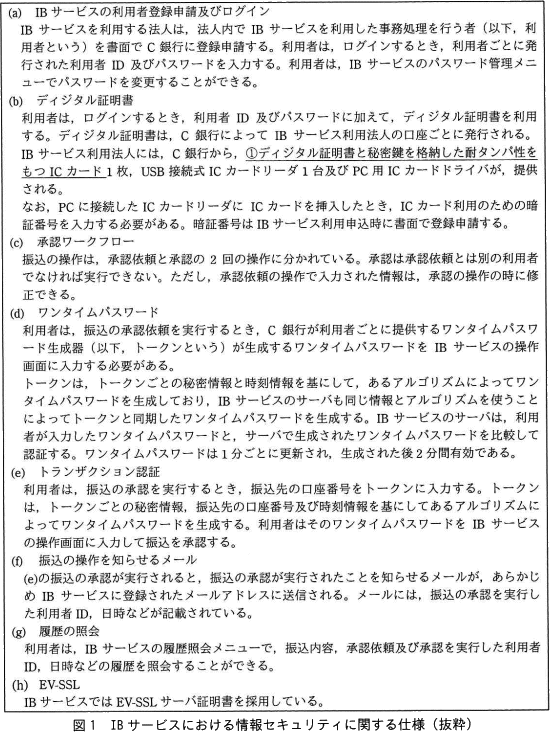

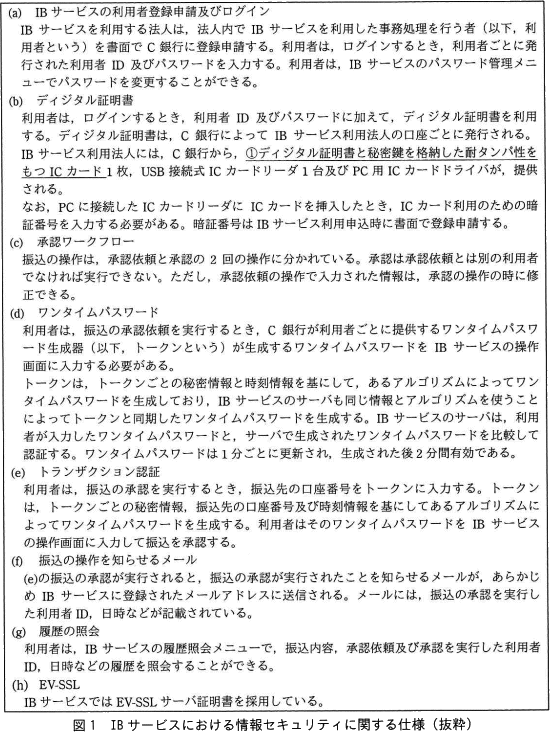

IBサービスにおける情報セキュリティに関する仕様を図1に示す。 F社では,経理担当者それぞれに,IBサービスの利用者ID及びパスワードが発行され,トークンが提供されている。ICカードは1枚を3人で共用している。

F社では,経理担当者それぞれに,IBサービスの利用者ID及びパスワードが発行され,トークンが提供されている。ICカードは1枚を3人で共用している。

〔F社における標準的な振込手続〕

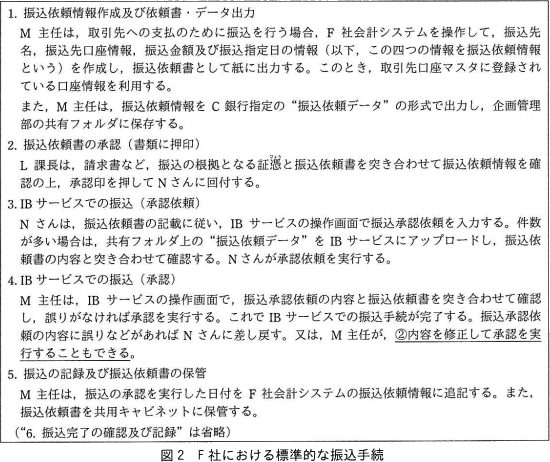

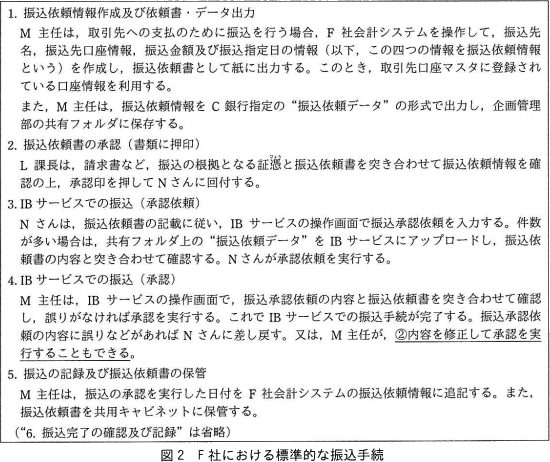

F社では,自社のサーバで稼働している会計システム(以下,F社会計システムという)の取引先口座マスタの登録,変更,削除の操作はM主任が担当している。取引先口座マスタには,取引先の口座情報(金融機関名,支店名,口座種別,口座番号,口座名義人など)が登録されている。F社における標準的な振込手続を図2に示す。 〔F社におけるIBサービス利用時の情報セキュリティリスク及びその対策〕

〔F社におけるIBサービス利用時の情報セキュリティリスク及びその対策〕

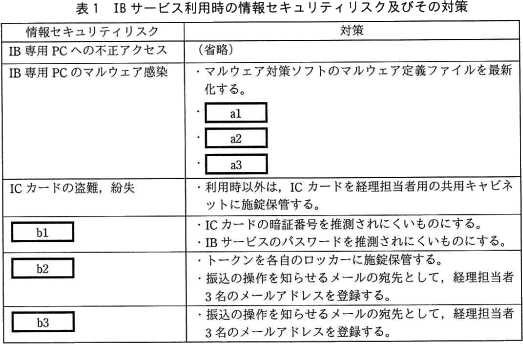

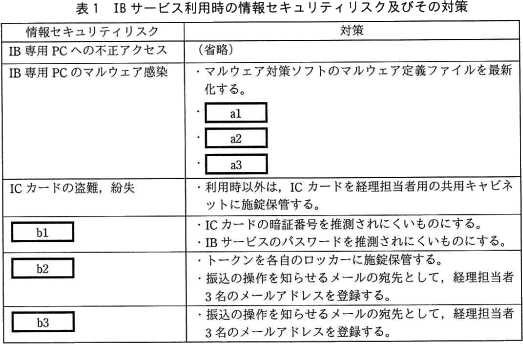

F社では,IBサービス利用時の情報セキュリティリスクを想定し,表1に示す対策を実施している。 〔B社からの問合せ〕

〔B社からの問合せ〕

10月2日の朝,取引先であるB社の営業担当者から,先月末までに入金予定の商品代金800万円がまだ入金されていないとの電話が入った。応対したL課長は,折返しの返答を約束して電話を切り,NさんにF社会計システムの記録を確認させたところ,当該代金は振込済であることが分かった。あいにくM主任は外出しており不在だったので,L課長は,Nさんに振込の詳細を確認した。次は,NさんとL課長との会話である。

M主任にも,B社に入金されていない理由は分からなかった。M主任によれば,先月末,B社の経理部長との間で請求書の発行時期や振込期眼などについてメールでやり取りをしており,口座変更の連絡と改訂された請求書を受信し,了解の旨を返信した後,お礼を受信してメールのやり取りを終えていた。

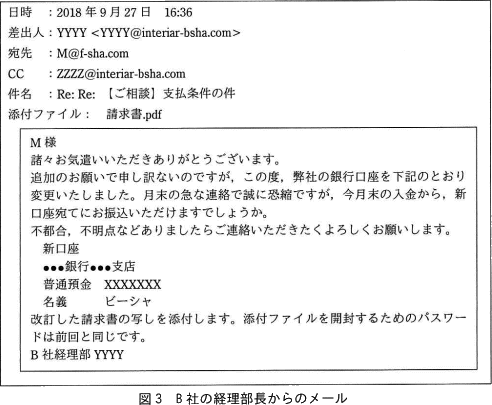

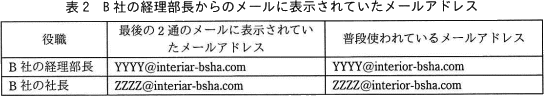

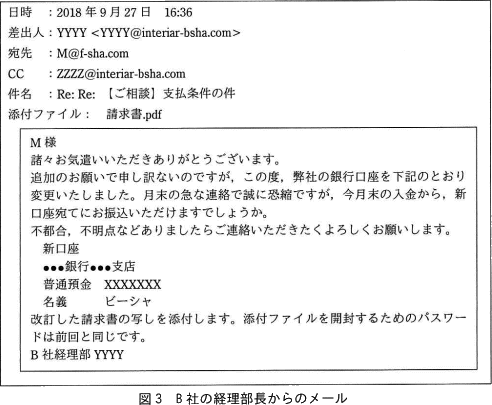

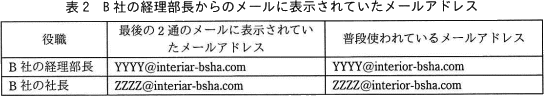

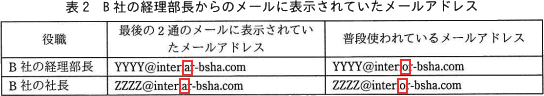

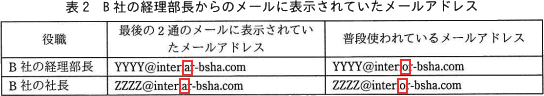

M主任が口座変更の根拠として保管していたB社の経理部長からのメールを図3に示す。 B社の経理部長からのメールに表示されていたメールアドレスを表2に示す。

B社の経理部長からのメールに表示されていたメールアドレスを表2に示す。 早速,M主任からB社の経理部長に確認したところ,B社は口座を変更しておらず,変更を伝えるメールは送っていないということだった。F社から第三者の口座に商品代金を振り込んだことが分かったので,F社は,振込先の銀行に連絡し,事実関係を整理して警察に被害届を提出した。

早速,M主任からB社の経理部長に確認したところ,B社は口座を変更しておらず,変更を伝えるメールは送っていないということだった。F社から第三者の口座に商品代金を振り込んだことが分かったので,F社は,振込先の銀行に連絡し,事実関係を整理して警察に被害届を提出した。

〔手口と対策〕

後日,警察から,9月末にB社を退職した元従業員を被疑者として逮捕し,犯行手口に関する供述を得たとの連絡があった。被疑者の指定した口座に振り込ませるよう,偽メールを送信したとのことであった。被疑者は8月にB社の経理部長の手帳からメール受信のためのパスワードを盗み見て以来,職場の自分のPCで経理部長のメールを不正に閲覧していた。④B社の情報システム部が自社のログ収集システムに保管していたログからこのことが分かり,被疑者特定の手掛かりになった。

なお,被疑者は,cメールを送っていた。

L課長は,今回の出来事を教訓としてF社で改善すべき点がないか,情報セキュリティリーダーであるS主任と話し合った。そのときの会話を次に示す。

F社は,従業員数70名の商社であり,主にインテリアやギフト用品の仕入れ,販売を行っている。F社には,総務部,企画管理部,商品部,営業部がある。

F社では,3年前に最高情報セキュリティ責任者(CISO)を委員長とする情報セキュリティ委員会を設置し,情報セキュリティポリシー及び情報セキュリティ関連規程を整備した。CISOは社長が兼務しており,情報セキュリティ委員会の事務局は,総務部が担当している。また,各部の部長は,情報セキュリティ委員会の委員,及び自部における情報セキュリティ責任者を務めている。各情報セキュリティ責任者は,自部の情報セキュリティを確保,維持及び改善する役割を担っており,さらに自部の情報セキュリティに関わる実務を担当する情報セキュリティリーダーを選任している。F社の企画管理部には,経営企画課及び経理課がある。経営企画課のS主任は,企画管理部全体の情報セキュリティリーダーである。

〔インターネットバンキングサービスの利用〕

F社は,C銀行に口座をもち,C銀行が提供する法人向けインターネットバンキングサービス(以下,IBサービスという)を次の目的で利用している。

- 自社の口座の残高及び入出金明細の照会

- 取引先への商品代金の振込,運送業者への輸送費の振込,従業員への給与振込など

IBサービスにおける情報セキュリティに関する仕様を図1に示す。

〔F社における標準的な振込手続〕

F社では,自社のサーバで稼働している会計システム(以下,F社会計システムという)の取引先口座マスタの登録,変更,削除の操作はM主任が担当している。取引先口座マスタには,取引先の口座情報(金融機関名,支店名,口座種別,口座番号,口座名義人など)が登録されている。F社における標準的な振込手続を図2に示す。

F社では,IBサービス利用時の情報セキュリティリスクを想定し,表1に示す対策を実施している。

10月2日の朝,取引先であるB社の営業担当者から,先月末までに入金予定の商品代金800万円がまだ入金されていないとの電話が入った。応対したL課長は,折返しの返答を約束して電話を切り,NさんにF社会計システムの記録を確認させたところ,当該代金は振込済であることが分かった。あいにくM主任は外出しており不在だったので,L課長は,Nさんに振込の詳細を確認した。次は,NさんとL課長との会話である。

- Nさん:

- IBサービスの履歴も確認しましたが,先月28日に振り込んでいます。

- L課長:

- 振込先誤りの可能性はありませんか。

- Nさん:

- 振込先は振込依頼書どおりでしたが,8月まで利用していたB社の口座とは違っていました。振込時はL課長が出張中だったので,振込依頼書の承認は受けずに振込の承認依頼を実行するようM主任から直接指示を受けました。Bサービスで私が振込の承認依頼を実行した後,M主任がそのまま承認しています。

- L課長:

- M主任に経緯を確認しましょう。IB専用PCのマルウェア感染も心配です。③振込の操作画面上は正しく操作しているように見えても,銀行との間で送受信される振込先口座情報をマルウェアが書き換えていたという報道記事を以前読んだことがあります。

M主任にも,B社に入金されていない理由は分からなかった。M主任によれば,先月末,B社の経理部長との間で請求書の発行時期や振込期眼などについてメールでやり取りをしており,口座変更の連絡と改訂された請求書を受信し,了解の旨を返信した後,お礼を受信してメールのやり取りを終えていた。

M主任が口座変更の根拠として保管していたB社の経理部長からのメールを図3に示す。

〔手口と対策〕

後日,警察から,9月末にB社を退職した元従業員を被疑者として逮捕し,犯行手口に関する供述を得たとの連絡があった。被疑者の指定した口座に振り込ませるよう,偽メールを送信したとのことであった。被疑者は8月にB社の経理部長の手帳からメール受信のためのパスワードを盗み見て以来,職場の自分のPCで経理部長のメールを不正に閲覧していた。④B社の情報システム部が自社のログ収集システムに保管していたログからこのことが分かり,被疑者特定の手掛かりになった。

なお,被疑者は,cメールを送っていた。

L課長は,今回の出来事を教訓としてF社で改善すべき点がないか,情報セキュリティリーダーであるS主任と話し合った。そのときの会話を次に示す。

- L課長:

- 今後,我が社が偽メールにだまされないための対策はありますか。

- S主任:

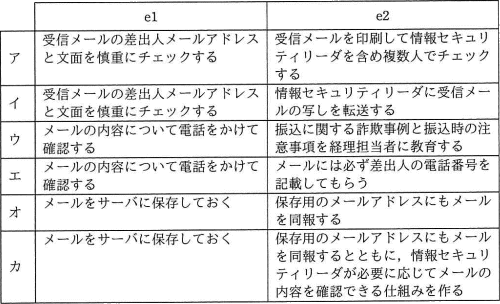

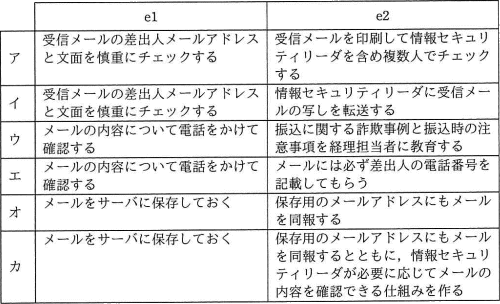

- 第三者によるメールの不正な閲覧への対策にもなるので,できれば取引先にdを使ってもらいたいと思いますが,同意を得て準備する手間も掛かります。偽メールにだまされないための対策のうち確実であり,かつ,すぐできるものとして,振込に関わるメールのやり取りの際は,e1のがよいと考えます。そのためには,e2ことも必要です。

- L課長:

- 我が社の取引先口座マスタの変更手続と,標準的な振込手続には問題はありませんか。

- S主任:

- 振込依頼情報の作成前に,M主任が自分一人の判断で取引先口座マスタ中のB社の口座情報を変更できたという問題があります。対策として,f1ことを進めます。振込依頼書の承認が省略できたという問題については,f2ことを進めます。これによって,振込依頼書の書類を廃止でき,操作結果が社内システムに自動的に記録できるようにもなります。

設問1

図1中の下線①について,C銀行が,利用者にデジタル証明書と秘密鍵をIBサービスを利用するPC内のハードディスクに格納させるのではなく,ICカードに格納して提供する目的はどれか。解答群のうち,最も適切なものを選べ。

解答群

- IBサービスを利用するPCのマルウェア感染による秘密鍵の漏えいリスクを低減するため

- デジタル証明書の更新を不要にするため

- 複数枚のデジタル証明書を格納できるようにするため

- 利用者が,IBサービスの利用者IDとパスワードを知らなくても,ICカードでIBサービスにログインできるようにするため

- 利用者が,IBサービスを利用するPCを,複数人で共用できるようにするため

解答選択欄

解答

- ア

解説

- 正しい。PC内に秘密鍵が格納されていると、IB専用PCがマルウェア感染した場合、その秘密鍵が利用され不正送金が行われてしまう恐れがあります。一方、外部記憶媒体であるICカードの場合、マルウェアによって秘密鍵が利用されてしまうリスクは低減されます。なお、C銀行から発行されるICカードは耐タンパ性を有しており、万が一、紛失・盗難に遭っても秘密鍵の漏えいを防ぐことが可能です。

- デジタル証明書をICカードに格納したとしても更新は必要です。

- 図1のIBサービスについての説明(b)で「デジタル証明書は,…口座ごとに発行される」とあります。また発行されるICカードは1枚です。ICカードは利用者ごとに用意されるものではなく、口座ごとに用意されるものので、格納されるデジタル証明書の数は常に1つになります。

- 図1のIBサービスについての説明(a)で「利用者は,ログインするとき,利用者ID及びパスワードに加えて,デジタル証明書を利用する」とあります。デジタル証明書を格納したICカードを利用しても、ID及びパスワードが不要になるわけではありません。

- PC内のハードディスクにデジタル証明書を格納する方法でも、複数人で共用できるので誤りです。

設問2

図2中の下線②について,この段階でM主任が内部不正を働くおそれに対して,内部不正を思いとどまらせるために有効な牽(けん)制手段はどれか。解答群のうち,最も適切なものを選べ。

解答群

- IB専用PCを共用キャビネットに施錠保管し,必要なときだけ取り出して使うルールとする。

- L課長が,IBサービスの履歴と振込依頼書を突き合わせて点検し,差があればM主任に理由を聞くルールとする。

- 承認の操作の際,急がない修正は,修正して承認を実行する機能を利用せず,差し戻すルールとする。

- トークンを共用キャビネットに施錠保管し,使うときだけ貸し出すルールとする。Nさんが共用キャビネットの鍵を管理して貸出記録をつける。

- 振込先の口座情報はIBサービス画面で手入力せず,"振込依頼データ"をIBサービスにアップロードするルールとする。

解答選択欄

解答

- イ

解説

下線②の段階で想定される内部不正は、「M主任が、Nさんが作成した振込承認依頼を不正に修正し、承認を行ってしまう」ことです。これを防ぐために有効な方法を考えます。

- IB専用PCの管理方法は関係ありません。

- 正しい。Nさんは、L課長に承認を受けた「振込依頼書」をもとに「振込承認依頼」を入力しています。もし、Mさんが「振込承認依頼」を不正に修正した場合には「振込依頼書」の内容と異なる振込みが行われることになります。

IBサービスでは履歴照会メニューから、振込内容、承認依頼及び承認を実行した利用者IDを確認できるので、「振込依頼書」との突合せを行えば、不正を検知することができます。 - "急ぐ"修正の場合には不正のリスクが残ります。

- トークンの管理方法は問題ありません。

- ここで問題になっているのは、"振込承認依頼"の正確性ではなく、Mさんの不正承認についてです。

設問3

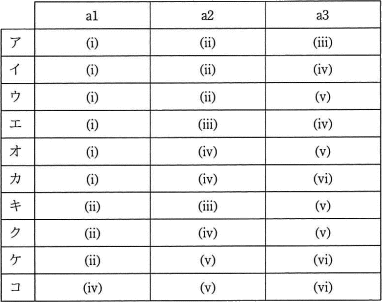

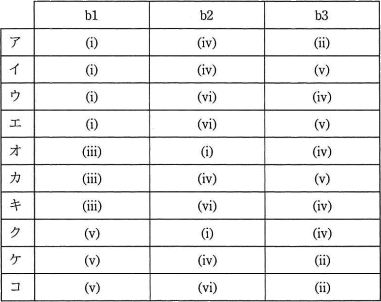

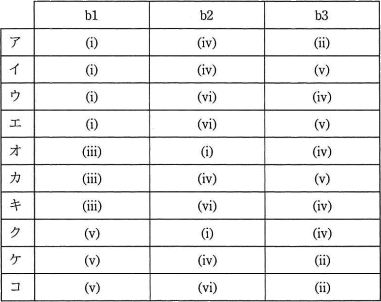

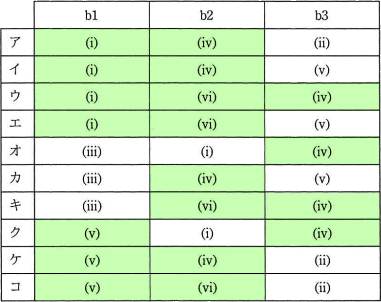

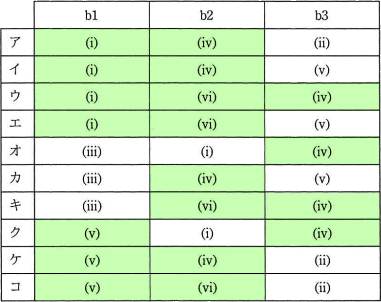

〔F社におけるIBサービス利用時の情報セキュリティリスク及びその対策〕について,(1),(2)に答えよ。(1) 表1中のa1~a3に入れる,次の(ⅰ)~(ⅵ)の組合せはどれか。aに関する解答群のうち,最も適切なものを選べ。

- IB専用PCでは,メール利用を禁止する。

- IB専用PCのOSにログインするには,経理担当者専用の共有アカウントを使う。

- IB専用PCは,社内ネットワークには接続せず,インターネットに直接接続する。

- IB専用PCから社内のファイルサーバへのアクセスは,企画管理部の共有フォルダへのアクセスだけを許可する。

- IB専用PCでは,使用していないUSBポートを物理的に閉鎖する。

- プロキシで,社外サイトへのアクセスはOSアップデートとマルウェア定義ファイルのアップデートだけを許可するように設定する。

a に関する解答群

解答選択欄

- a:

解答

- a=オ

解説

- 正しい。メールを介してマルウェアに感染することはよくあります。IBサービスでメールが使用される場面は、振込操作のお知らせだけですが、このメールは各担当者のPCに送られるため、IB専用PCにおけるメール利用を禁止してしまっても問題ありません。したがって有効な対策となります。

- マルウェアの感染とは特段関係のない事項です。

- 直接インターネット上のサービスに接続すると外部から直接攻撃を受ける危険性が高まるため不適切です。一方、社内ネットワークを介してであればファイアウォールやプロキシなどで一定のセキュリティの下にインターネットに接続できます。

- 正しい。最小権限の原則に基づけば、必要なフォルダにのみアクセスを許可し、不要なフォルダへのアクセスは禁止すべきです。

図2の3.の説明には、「件数が多い場合には,共有フォルダ上の"振込依頼データ"をIBサービスにアップロードし…」と記載されているので、これだけはIB専用PCで許可し、その他のフォルダへのアクセスは禁止すべきです。 - 正しい。マルウェアの種類によっては、USBメモリから感染するタイプもあるため不要であれば物理的に塞ぐことが有効な対策となります。

- IBサービスはインターネットを使ったサービスなので、これではIBサービスが利用できなくなり本末転倒です。

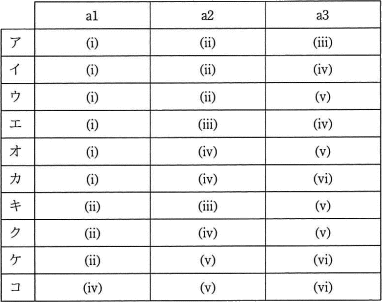

(2) 表1中のb1~b3に入れる,次の(ⅰ)~(ⅵ)の組合せはどれか。bに関する解答群のうち,最も適切なものを選べ。

- 経理担当者以外の者による,IBサービスへの不正なログイン操作

- 経理担当者が操作を誤ることによる,振込金額や振込先の誤り

- 経理担当者がフィッシングサイトに誘導されることによる,パスワード及びICカード中の秘密鍵の盗難

- 経理担当者による,自身の利用者IDを使った不正な振込の承認

- 経理担当者の他の経理担当者へのなりすましによる,IBサービスへの不正なログイン操作

- 経理担当者の他の経理担当者へのなりすましによる,又は経理担当者以外の者による,不正な振込の操作

b に関する解答群

解答選択欄

- b:

解答

- b=ウ

解説

〔b1について〕

b1の対策には"暗証番号"や"パスワード"などが記載されていますので、不正ログイン関係の問題と予想できます。

選択肢を見ると、(ⅰ)(ⅲ)(ⅴ)の3択です。

〔b2について〕

トークンは振込の承認依頼及び承認をするときに使われます。トークンは、経理担当者ごとに提供されており、承認依頼者と承認者の利用者IDをサーバに伝える役割を持っています。これは、振込承認のお知らせメールに承認者の利用者IDが記載されることからわかります。

選択肢を見ると、(ⅰ)(ⅳ)(ⅵ)の3択です。

〔b3について〕

選択肢を見ると、(ⅱ)(ⅳ)(ⅴ)の3択です。

解答群中の正しいものに色付けすると以下のようになり、適切な組合せは「ウ」となります。

b1の対策には"暗証番号"や"パスワード"などが記載されていますので、不正ログイン関係の問題と予想できます。

選択肢を見ると、(ⅰ)(ⅲ)(ⅴ)の3択です。

- 正しい。IBサービスへのログイン時には、利用者ID及びパスワード、暗証番号が必要になります。これらを推測困難なものにすることで、経理担当者以外の不正ログインを防ぎます。

- 誤り。パスワードや暗証番号を複雑なものにしても、フィッシングサイトにそれを入力してしまえば結果は同じです。

- 正しい。経理担当者が、別の経理担当者になりすましてログインすることを防ぐためには、パスワードを推測困難なものにしておく必要があります。

〔b2について〕

トークンは振込の承認依頼及び承認をするときに使われます。トークンは、経理担当者ごとに提供されており、承認依頼者と承認者の利用者IDをサーバに伝える役割を持っています。これは、振込承認のお知らせメールに承認者の利用者IDが記載されることからわかります。

選択肢を見ると、(ⅰ)(ⅳ)(ⅵ)の3択です。

- 誤り。トークンはログイン時には関係ありません。

- 正しい。振込のお知らせメールを確認することで、自身に覚えがないにもかかわらず振込の承認を実行した利用者IDになっていることに気付けるので、他人の不正承認を検知できます。

- 正しい。トークンを各自のロッカーに施錠保管するのは、別の経理担当者や、経理担当者以外の者による不正承認を防ぐためです。また、振込操作を知らせるメールを全員に送るのも、自分のトークンが知らぬ間に使われた事実に気付けるようにするための措置です。

〔b3について〕

選択肢を見ると、(ⅱ)(ⅳ)(ⅴ)の3択です。

- 誤り。振込のお知らせメールには、振込の承認を実行した利用者ID、日時等が記載されているのみであり、振込金額・振込先口座は記載されていません。よって、お知らせメールから操作ミスを見つけることはできません。

- 正しい。振込操作を知らせるメールを経理担当者全員に送ると、相互牽制が働くため不正な振込の承認への対策になります。

- 誤り。振込のお知らせメールを3人に送信しても、メール内にIBサービス利用者の情報は含まれないため、IBサービスへの不正なログイン操作は検知できません。

解答群中の正しいものに色付けすると以下のようになり、適切な組合せは「ウ」となります。

設問4

〔B社からの問合せ〕について,(1),(2)に答えよ。(1) 本文中の下線③について,このようなサイバー攻撃手法の名称を,解答群の中から選べ。

解答群

- CSRF

- DDoS

- MITB

- クリックジャッキング

- クロスサイトスクリプティング

- フィッシング

解答選択欄

解答

- ウ

解説

MITB(Man-in-the-Browser)攻撃は、ユーザPC内のマルウェアなどによりWebブラウザとWebサーバ間の送受信をブラウザベースで盗聴・改ざんする攻撃です。マルウェアが、ブラウザとWebサーバの間の通信を傍受し、ブラウザの入出力を改ざんするのでMITB(Man In The Browser)と呼ばれます。

MITBの被害としては、インターネットバンキングへのログインを検知して、セッションを乗っ取り、振込先口座番号を差し替えることで預金を不正送金するなどの例があります。同じく送受信を改ざんするMan-in-the-Middle攻撃(中間者攻撃)と異なりクライアント内で書換えが行われるため、Webサーバ側で不正処理を拒否することが難しいという特徴があります。

下線③前文の「IB専用PCのマルウェア感染も心配です」や「銀行との間で送受信される振込先情報をマルウェアが書き換えていた」という記述から、MITB攻撃であると判断できます。

MITBの被害としては、インターネットバンキングへのログインを検知して、セッションを乗っ取り、振込先口座番号を差し替えることで預金を不正送金するなどの例があります。同じく送受信を改ざんするMan-in-the-Middle攻撃(中間者攻撃)と異なりクライアント内で書換えが行われるため、Webサーバ側で不正処理を拒否することが難しいという特徴があります。

下線③前文の「IB専用PCのマルウェア感染も心配です」や「銀行との間で送受信される振込先情報をマルウェアが書き換えていた」という記述から、MITB攻撃であると判断できます。

- CSRF(クロスサイトリクエストフォージェリ)は、悪意のあるスクリプトが埋め込まれたWebページに利用者を誘導し、不正なリクエストを含む罠のリンクを踏ませるなどの方法で、ユーザ認証やセッション管理の脆弱性のある別のWebサイトで、その訪問者が意図しない操作(ショッピングでの決済・退会等)を成立させる攻撃です。

- DDoS攻撃は、特定のサイトやサーバに対し、日時を決めて、インターネット上の多数のコンピュータから同時に大量のパケットを送り付けることで、標的のサーバやネットワークを過負荷状態にする分散型のサービス停止攻撃です。

- 正しい。

- クリックジャッキングは、Webページ上のコンテンツをクリックしようとしたユーザを視覚的にだまし、攻撃者が用意した外部サイトのWebページ上をクリックさせる行為です。

- クロスサイトスクリプティングは、動的にWebページを生成するアプリケーションに対して、セキュリティ上の不備を突いた悪意のあるスクリプトを混入させることで、攻撃者が仕込んだ操作を実行させたり、別のサイトを介してユーザのクッキーや個人情報を盗んだりする攻撃です。

- フィッシングは、銀行やクレジットカード会社、ショッピングサイトなどの有名企業を装ったメールを送付し、メール内のURLリンクから本物そっくりの偽サイトに誘導することで個人情報を不正に搾取する行為です。

(2) 本文中の下線③について,このようなサイバー攻撃手法への対策として,図1に示す情報セキュリティに関する仕様のうち,最も有効なものを解答群の中から選べ。

解答群

- (a)

- (b)

- (c)

- (d)

- (e)

- (f)

- (g)

- (h)

解答選択欄

解答

- オ

解説

MITBでは、利用者がブラウザからWebサーバにリクエストを送るタイミングで、金額や振込先口座等を書き換えます。

図1「IBサービスの仕様」中の(e)トランザクション認証の説明を読むと「振込の承認をするとき,振込先口座番号をトークンに入力する。トークンは,トークンごとの秘密情報,振込先の口座番号及び時刻情報を基に…ワンタイムパスワードを生成する」と記載されています。

このワンタイムパスワードには、振込先口座情報が関連付けられているという点がポイントとなります。これによって、もし、MITBにより振込口座情報が書き換えられても、サーバ側で振込先口座番号とワンタイムパスワードを照合することで、不正なリクエストをはじくことができます。

∴オ:(e)

図1「IBサービスの仕様」中の(e)トランザクション認証の説明を読むと「振込の承認をするとき,振込先口座番号をトークンに入力する。トークンは,トークンごとの秘密情報,振込先の口座番号及び時刻情報を基に…ワンタイムパスワードを生成する」と記載されています。

このワンタイムパスワードには、振込先口座情報が関連付けられているという点がポイントとなります。これによって、もし、MITBにより振込口座情報が書き換えられても、サーバ側で振込先口座番号とワンタイムパスワードを照合することで、不正なリクエストをはじくことができます。

∴オ:(e)

設問5

〔手口と対策〕について,(1)~(5)に答えよ。(1) 本文中の下線④について,被疑者を特定するために最も有効だったと考えられるものを,解答群の中から選べ。

解答群

- B社の経理部長が使っているPCで記録されたメール送受信ログ

- B社のメールサーバで記録されたメールクライアントソフトからの大量のログイン失敗ログ

- B社のメールサーバで記録されたメールクライアントソフトからのメール受信要求ログ

- B社のメールサーバで記録されたメールクライアントソフトからのメール送信ログ

- 被疑者が自宅で使っていた個人所有のPCで記録された操作ログ

解答選択欄

解答

- ウ

解説

本文中に「被疑者は,…パスワードを盗み見て以来,職場の自分のPCで経理部長のメールを不正に閲覧していた」、そして「B社のログ収集システムに保管していたログ」から判明したとあるので、この説明に合致するものを選びます。

- 被疑者は、職場の自分のPCで不正閲覧していたので誤りです。

- 被疑者は、パスワードを盗み見ていることから、ログイン失敗せず(失敗したとしても数回で)に不正ログインできたと考えられます。つまり、ログイン失敗のログは大量には残っていないはずです。

- 正しい。職場の自分のPCで経理部長のメールを不正に閲覧していたということは、被疑者PCのメールクライアントからB社メールサーバに、経理部長のメールの受信要求がなされたということです。B社のログ収集システムに、このログが残っていれば不正閲覧の証拠になります。

- 被疑者は、メールを不正閲覧していただけで送信はしていません。したがって送信ログを根拠とする本肢は誤りです。

- 被疑者は、職場の自分のPCで不正閲覧していたので誤りです。

(2) 本文中のcに入れる字句はどれか。解答群のうち,最も適切なものを選べ。

c に関する解答群

- B社から貸与されたPCを使い,B社の経理部長のアカウントを盗用して

- B社から貸与されたPCを使い,メールクライアントソフトの設定で差出人メールアドレスをB社のドメイン名とよく似た実在しないドメイン名に詐称して

- B社の経理部長が席を外した隙に,B社の経理部長が使っているPCのメールクライアントソフトを使って

- B社のドメイン名とよく似たドメイン名を取得し,個人所有のPCでメールサーバを立ち上げて

解答選択欄

- c:

解答

- c=エ

解説

被疑者のメール送信方法を、図2のB社経理部長からのメールに残されていたメールアドレスから考えます。

このメールアドレスをよく比較すると、最後の2通に表示されていたメールアドレスは、1文字だけ正規のアドレスと異なっていることがわかります。 つまり、被疑者はB社のドメインに酷似したドメインを取得し、メールサーバを立ち上げて(または、レンタルサーバのメールサーバを利用するなどして)M主任宛てに偽のメールを送信したと判断できます。

つまり、被疑者はB社のドメインに酷似したドメインを取得し、メールサーバを立ち上げて(または、レンタルサーバのメールサーバを利用するなどして)M主任宛てに偽のメールを送信したと判断できます。

このメールアドレスをよく比較すると、最後の2通に表示されていたメールアドレスは、1文字だけ正規のアドレスと異なっていることがわかります。

- B社経理部長のアカウントを盗用したのであれば、差出人メールアドレスが正規のものになるはずです。

- 偽のメールアドレスでM主任と何回かやり取りをしているため、実在するドメインであったと判断できます。なぜなら、ドメイン名を詐称しているだけならば、返信されたメールを受信できずやり取りが成立しないからです。

- B社経理部長のアカウントを盗用したのであれば、差出人メールアドレスが正規のものになるはずです。

- 正しい。

(3) 本文中のdに入れる字句はどれか。解答群のうち,最も適切なものを選べ。

d に関する解答群

- HTTP over TLS利用のWebメール

- POP before SMTP

- S/MIMEによるデジタル署名付き暗号メール

- SMTP-AUTH

- SPF(Sender Policy Framework)

- パスワード付きZIPファイル

解答選択欄

- d:

解答

- d=ウ

解説

偽メールにだまされないようにする対策であるとともに不正閲覧の対策になるという点、及び取引先に同意を得て準備する手間がかかるというヒントから適切な技術を考えます。

- Webメールを利用しても、今回のようにアカウント情報を盗用された場合には不正閲覧を防げません。

- POP before SMTPは、メール送信前にPOP認証を行い、正規のクライアントであることを確認してからメールを送信する技術です。送信者認証の仕組みなので不適切です。

- 正しい。S/MIMEは、メールを盗聴や改ざんなどから守るために、公開鍵暗号技術を使用して「認証」「改ざん検出」「暗号化」などの機能をメールソフトに提供する仕組みです。ただし、S/MIMEを使用するにあたって、送受信する当事者同士のメールソフトがこの規格に対応していることと、公開鍵の持ち主側が組織内CA(認証局)やパブリックCAなどから鍵と証明書を入手しておく必要があります。

メールソフトからメールソフトまでエンドトゥエンドで暗号化されるため、安全性は高いのですが、デジタル署名付き暗号メールを送受信するには、相手先にもデジタル証明書を取得してもらう必要があるため、手間がかかります。よって、これが正解です。 - SMTP-AUTHは、メール投稿にあたって利用者認証の仕組みがないSMTPに利用者認証機能を追加した方式です。送信者認証の仕組みなので不適切です。

- SPFは、電子メールにおける送信元認証方法の1つで、送信元IPアドレスを送信側ドメインのDNSサーバに問い合わせることで、正規のサーバから送られたかどうかを検証する技術です。実在するドメインの場合には効果が望めません。

- 今回の件は添付ファイルが問題になったわけではないため不適切です。

(4) 本文中のe1,e2に入れる字句の組合せはどれか。eに関する解答群のうち,最も適切なものを選べ。

e に関する解答群

解答選択欄

- e:

解答

- e=ウ

解説

〔d1について〕

「ウ」と「エ」に絞って考えます。

- 受信メールの差出人メールアドレスと文面を慎重にチェックする

- 一見簡単に感じますが、1字1句を慎重に確認するのは大変な作業です。また人間ですから見落としがないとも限りません。

- メールの内容について電話をかけて確認する

- 正しい。振込に関するメールは、それほどたくさんあるわけではないでしょうから、重要な事柄については相手に直接電話して確認する方法が確実です。

- メールをサーバに保存する

- 保存するだけでは何も変わりません。この対策は事後対策です。

「ウ」と「エ」に絞って考えます。

- 振込に関する詐欺事例と振込時の注意事項を経理担当者に教育する

- セキュリティ教育に関する事項ですので問題ありません。

- メールには必ず差出人の電話番号を記載してもらう

- 記載の電話番号に確認の電話を入れるということだと思うのですが、このルールを知っている者が偽のメールと共に偽の電話番号を記載する可能性が考えられますので不適切です。

電話番号は信頼できる情報から得たものを使用すべきです。

(5) 本文中のf1,f2に入れる,次の(ⅰ)~(ⅵ)の組合せはどれか。fに関する解答群のうち,最も適切なものを選べ。

- F社会計システムから共有フォルダに出力した後の振込依頼データはL課長がデジタル署名を付与してから保管する

- F社会計システムの取引先口座マスタの登録及び変更のワークフローシステムを導入し,その申請権限と承認権限を分離する

- IBサービスでの振込(承認)の承認者を,振込依頼書の承認者と同一人物にする

- IBサービスでの振込の承認を実行する時に,もう一度,取引先の口座情報の変更の証憑と突き合わせて確認する

- 取引先口座マスタを登録,変更するときに取引先から入手すべき証憑の種類をマニュアルに明記する

- 振込依頼情報を申請するワークフローシステムをF社会計システムに導入し,かつ,振込依頼情報の申請権限と承認権限を分離する

f に関する解答群

解答選択欄

- f:

解答

- f=ウ

解説

今回の問題は、「M主任が自分の判断で口座情報を書き換え可能だったこと」と「L課長が出張中だったため、振込依頼書の承認がないまま振込承認依頼が行われてしまった」という2つの管理上の問題があります。この問題を改善するための施策を解答群から選びます。

〔f1について〕

f1は、口座情報の書き換えについてです。解答群をみると(ⅱ)(ⅳ)(ⅴ)の3択になっています。

f2は、L課長不在時の依頼書承認についてです。解答群をみると(ⅰ)(ⅲ)(ⅵ)の3択になっています。

〔f1について〕

f1は、口座情報の書き換えについてです。解答群をみると(ⅱ)(ⅳ)(ⅴ)の3択になっています。

- 正しい。口座情報変更についての手順を確立し、それをシステム化することで、適切な手順で変更が行わるようになります。

- 振込依頼書の作成及びIBサービスでの振込の承認は、どちらもM主任が行っています。変更と承認が同一人物になるため内部統制の観点から不適切です。

- 証憑の種類を規定しても、M主任が自分一人の判断で口座情報を変更できることに変わりはありません。

f2は、L課長不在時の依頼書承認についてです。解答群をみると(ⅰ)(ⅲ)(ⅵ)の3択になっています。

- 振込依頼データを保管しても事後対策にしかなりません。

- 今回のようにL課長の不在時には、承認がないまま業務が進んでしまう可能性があるため根本的な対策とは言えません。

- 正しい。振込依頼書の承認がないまま、次の振込承認依頼に移れたことが問題になっています。ワークフローシステムを導入すれば、確実に決められた手順を守れるようになります。